Sécurité informatique

Ce ne sont que des exemples de prestations. Pour d'autres types de prestations spécifiques, n'hésitez pas à me contacter.

Audit sécurité

L'audit de sécurité permet d'évaluer la robustesse de l'infrastructure réseau et système de votre entreprise. Un document avec des pistes d'améliorations est fournie à l'issue de l'audit.- Audit sécurité de votre réseau informatique : Topologie réseau, matériels (Box, Routeur/Pare feu) et serveurs/logiciels réseaux,

- Audit système du parc informatique : Windows & Linux (serveur ou NAS)

Topologie réseau

Il est parfois nécessaire de séparer le parc informatique des utilisateurs et des serveurs locaux ; des serveurs qui seraient accessibles depuis l'extérieur. Cette séparation ne peut se faire que via un Routeur/Firewall physique ou virtuel possédant au moins 2 cartes réseaux. Il peut être intéressant aussi de séparer certains postes clients stratégiques ou de séparer un réseau wifi 'invité' du reste de votre réseau local.- Étude du besoin client et proposition de différentes architectures possibles,

- Mise en place d'une infrastructure complète avec une DMZ (zone démilitarisée), séparée et sans accès au reste de votre réseau local,

Pare feu

Le pare-feu (firewall) est un élément important de la sécurité. Il est placé à l'entrée de votre réseau, juste après votre box Internet. Il contrôle et régule le trafic réseaux (en entrée et en sortie) en temps réels de votre parc informatique. Il gère aussi les accès entre les différentes zones de votre réseau informatique.Le pare-feu peut être intéressant même sans service accessible depuis l'extérieur. Il peut participer à la protection des postes clients de votre parc informatique (analyse de contenus réseaux suspects, blocage d'ip malicieuse, proxy...)

- Installation d'un pare-feu (physique ou virtuel) en amont de votre installation,

- Configuration du pare-feu,

- Installation de services sur le pare-feu (VPN, Proxy, DNS Récursif...).

Accès externe sécurisé

Il est parfois nécessaire de pouvoir accéder aux fichiers internes de l'entreprise depuis l'extérieur. On utilise en général un VPN pour sécuriser les accès, mais ce n'est pas le seul outil disponible pour sécuriser un accès depuis l'extérieur.- Installation d'un VPN auto hébergé (souvent intégré dans les pare-feu, sinon géré via un serveur interne),

- Installation d'un 'reverse proxy' Nginx (un frontal SSL de services web pour le controle d'accès et la répartition de charge),

- Installation d'un portail Authelia de 2FA (deuxième facteur d'authentification) pour sécuriser vos services,

- Installation d'un bloqueur/banisseur d'IP Fail2ban (un des frameworks de prévention d'intrusion le plus utilisé dans le monde),

Sauvegarde

Le processus de sauvegarde de vos données critiques/sensibles est une partie essentielle de la sécurité de votre parc informatique. On parle souvent de stratégie de sauvegarde '3.2.1' qui consiste à toujours avoir deux copies locales sur supports différents et une distante dans le Cloud par exemple. Il y a aussi différents types de sauvegarde : miroir, incrémentielle ou différentielle. Les sauvegardes en soi sont indispensables ; les protéger avec des mécanismes contre le ranconnage est aussi indipensable.- Mise en place d'une sauvegarde cryptée dans le cloud avec Duplicati,

- Mise en place d'une sauvegarde miroir et où incrémentielle en locale avec Rsync & Borg Backup,

- Mise en place de mécanismes multifactorielles contre le ranconnage (solution propriétaire) : tests d'intégrités de la source, nombre de fichiers modifiés maximum autorisés, verrouillage des destinations, utilisation de SSH plutôt que des lecteurs réseaux,

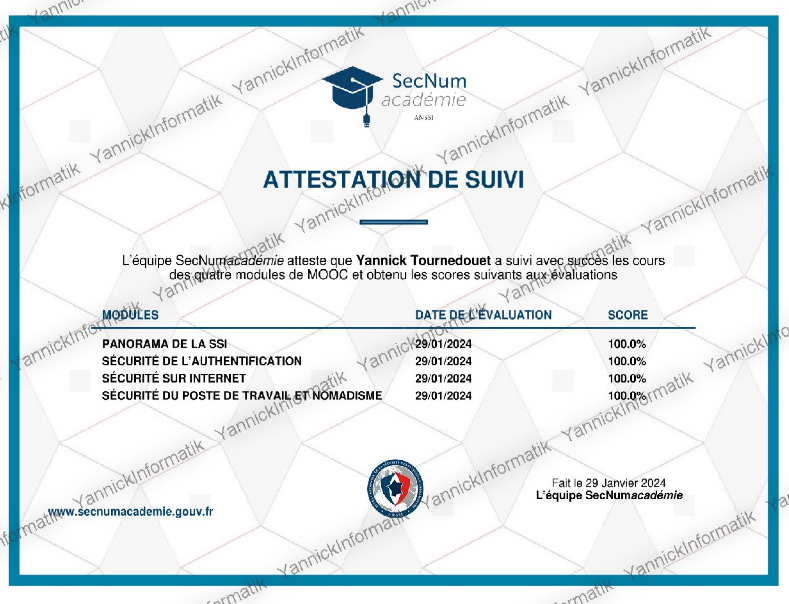

Certifications de la SecNum Académie de l'ANSSI avec la note de 100% :